O Google lançou novas atualizações de segurança para uma vulnerabilidade zero-day no Chrome que está sendo ativamente explorada e que permite que invasores executem um código arbitrário para obter controle completo do sistema remotamente”.

Lembrando que , um zero-day exploit (também conhecido como zero-day attack) é uma vulnerabilidade de segurança em um software que ainda não foi descoberta e, portanto, não tem uma correção ou patch disponível para impedir a exploração da vulnerabilidade.

Essa vulnerabilidade é explorada por atacantes antes que os desenvolvedores tenham a chance de corrigi-la, o que significa que os usuários do software vulnerável são deixados sem proteção contra o ataque.

Esses tipos de ataques podem ser muito perigosos, pois não há conhecimento prévio da vulnerabilidade e, portanto, não há maneira de proteger os usuários. Os ataques de zero-day são muito valorizados pelos hackers, pois podem ser usados para acessar sistemas e informações confidenciais sem serem detectados.

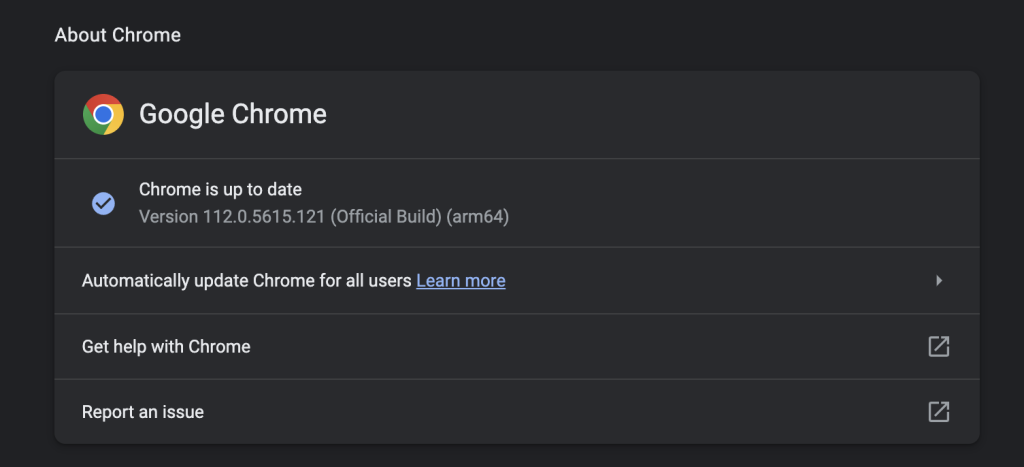

O Google corrigiu sua primeira vulnerabilidade zero-day ativamente explorada este ano e trata-se de uma atualização estável e de canal estendido. Foi lançada uma nova versão, o Chrome 112.0.5615.121, para Windows, Mac e Linux.

Nesta atualização, o Google emitiu um patch (correção) para 2 vulnerabilidades, e os detalhes permanecem não revelados até que a maioria dos usuários obtenha o patch.

CVE-2023-2033 é uma vulnerabilidade “Type Confusion” V8 categorizada como de alta severidade. A vulnerabilidade foi relatada por Clément Lecigne do Grupo de Análise de Ameaças do Google em 11 de Abril, Clemente já encontrou o mesmo tipo de vulnerabilidade (CVE-2022-4262) no ano passado, e o patch foi emitido em Dezembro.

O Google informou que sabe que existe um ataque que usa uma vulnerabilidade chamada CVE-2023-2033 que está acontecendo no mundo real.

Detalhes Sobre a Falha de Segurança do Chrome – CVE-2023-2033

Uma vulnerabilidade de alta gravidade conhecida como “Type Confusion” no motor Javascript V8 afeta todas as versões do Chrome, permitindo que invasores explorem o bug remotamente executando códigos arbitrários. Em resumo, um problema no Chrome permite que hackers controlem o navegador e realizem ações maliciosas à distância.

A exploração bem-sucedida dessa vulnerabilidade leva a falhas no navegador ao ler ou escrever memória fora dos limites do buffer. Em termos mais simples, esse bug zero-day permite que invasores acessem partes do seu navegador que normalmente não deveriam ser acessíveis, causando falhas no navegador.

A vulnerabilidade conhecida como “Type Confusion” no V8 no Google Chrome antes do 112.0.5615.121 permitiu que um atacante remoto explorasse a corrupção de pilhas (heap) por meio de uma página HTML criada proporcionalmente.

O V8 é um motor de JavaScript criado pela Google, que é usado em vários navegadores, incluindo o Chrome. Infelizmente, ele é um alvo atrativo para hackers, que procuram maneiras de invadi-lo.

A vulnerabilidade, conhecida como “type confusion”, permite que um hacker aloque ou inicialize um recurso usando um tipo, como um ponteiro, objeto ou variável, mas depois acesse esse recurso usando um tipo que não é compatível com o tipo original. Essa vulnerabilidade pode ser explorada por um hacker para assumir o controle do sistema.

Atualize Agora

O Google recomenda fortemente que os usuários atualizem imediatamente o navegador Chrome para evitar explorações. Para atualizar o navegador Chrome, você precisa seguir alguns passos simples que mencionamos abaixo:

- Primeiramente, vá até a opção Configurações.

- Em seguida, selecione Sobre o Chrome.

- Agora você deve aguardar, pois o Chrome irá buscar e baixar automaticamente a última atualização.

- Em seguida, aguarde a instalação da última versão.

- Assim que o processo de instalação for concluído, você deve reiniciar o Chrome.

- Pronto, você terminou.

Obtenha mais coisas como esta

Inscreva-se em nossa newsletter e receba conteúdos interessantes e atualizações em sua caixa de entrada de e-mail.

Obrigado por se inscrever.

Algo correu mal.