Um novo tipo de ransomware chamado “Big Head” está sendo distribuído como parte de uma campanha de publicidade maliciosa disfarçada de atualizações falsas do Microsoft Windows e instaladores do Word.

O Big Head foi documentado pela primeira vez pela Fortinet FortiGuard Labs no mês passado. Ele possui várias variantes projetadas para criptografar arquivos nos computadores das vítimas, exigindo um pagamento em criptomoeda para recuperá-los.

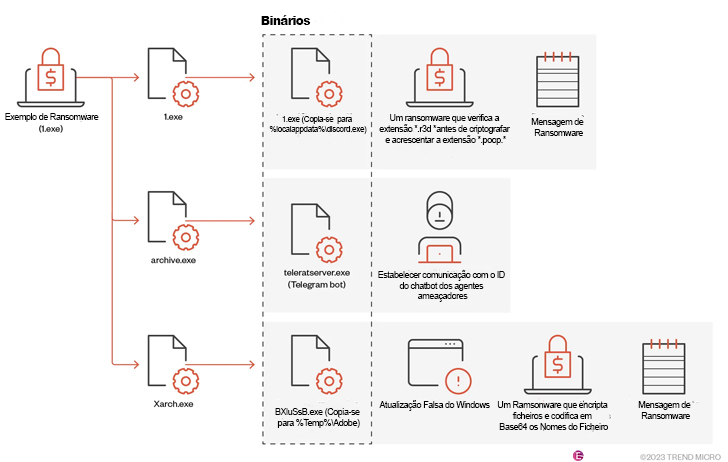

Uma das variantes do Big Head exibe uma falsa atualização do Windows, o que pode indicar que o ransomware também foi distribuído dessa forma. Outra variante utiliza o ícone do Microsoft Word e foi provavelmente distribuída como um software falsificado.

A maioria das amostras do Big Head foi enviada dos Estados Unidos, Espanha, França e Turquia.

Em uma nova análise do ransomware baseado em .NET, a Trend Micro detalhou o seu funcionamento interno, mencionando a capacidade de executar três binários criptografados: 1.exe para propagar o malware, archive.exe para facilitar comunicações por Telegram e Xarch.exe para criptografar os arquivos e exibir uma falsa atualização do Windows.

O malware exibe uma falsa interface de atualização do Windows para enganar a vítima, fazendo-a pensar que a atividade maliciosa é um processo legítimo de atualização de software, com o progresso indicado em incrementos de 100 segundos.

O Big Head não é diferente de outras famílias de ransomware, pois apaga os backups, encerra vários processos e verifica se está sendo executado em um ambiente virtual antes de prosseguir para criptografar os arquivos.

Além disso, o malware desabilita o Gerenciador de Tarefas para evitar que os usuários encerrem ou investiguem o seu processo e se autodestrói se o idioma do computador for russo, bielorrusso, ucraniano, cazaque, quirguiz, armênio, georgiano, tártaro ou uzbeque. Ele também possui uma função de auto deleção para apagar sua presença após a infecção.

A empresa Trend Micro informou que detectou um segundo artefato chamado Big Head, que apresenta comportamentos tanto de ransomware quanto de um programa “stealer”. O programa “stealer” aproveita o código aberto do WorldWind Stealer para coletar o histórico do navegador web, listas de diretórios, processos em execução, chaves de produtos e informações de rede.

Também foi descoberta uma terceira variante do Big Head que incorpora um infectador de arquivos chamado Neshta. Esse Neshta é usado para inserir código malicioso em programas executáveis no computador infectado.

Ao incorporar o Neshta no ransomware, a implantação do Big Head pode funcionar como uma técnica de camuflagem para o verdadeiro ataque de ransomware. Isso pode fazer com que o malware pareça um tipo diferente de ameaça, como um vírus, o que pode desviar a atenção das soluções de segurança que focam na detecção de ransomware.

Atualmente, não se sabe a identidade do autor dessa ameaça Big Head, mas a Trend Micro identificou um canal no YouTube com o nome “aplikasi premium cuma cuma”, sugerindo que o autor provavelmente seja de origem indonésia.

Os pesquisadores alertam que as equipes de segurança devem permanecer preparadas, pois esse malware possui várias funcionalidades diferentes. Sua natureza multifacetada torna-o mais desafiador de defender os sistemas, já que cada forma de ataque requer uma atenção específica.

Gostou deste artigo interessante? Siga-nos nas redes sociais para ler mais conteúdos exclusivos que postamos.

Obtenha mais coisas como esta

Inscreva-se em nossa newsletter e receba conteúdos interessantes e atualizações em sua caixa de entrada de e-mail.

Obrigado por se inscrever.

Algo correu mal.