O código-fonte da Yandex, a maior empresa de TI da Rússia e comumente chamada de Google russo, foi invadido por invasores.

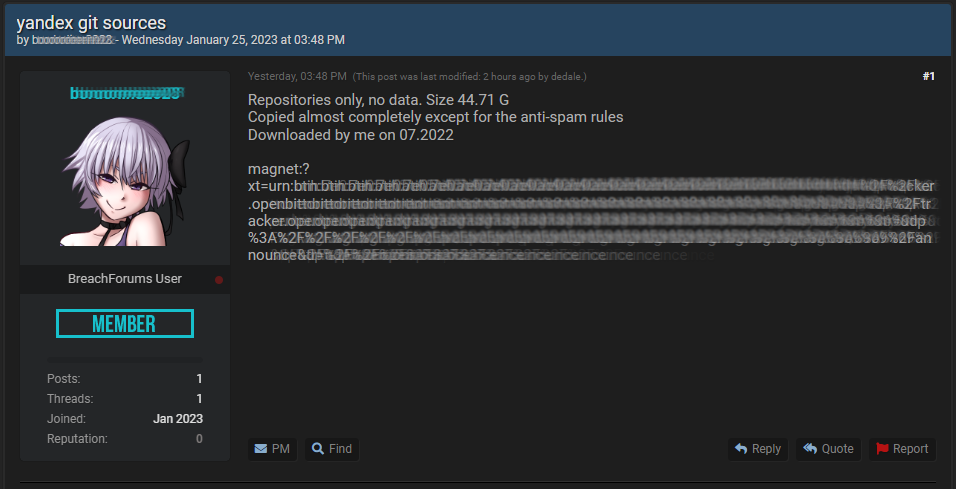

Em um conhecido site de hackers, um repositório de código-fonte Yandex supostamente roubado por um ex-funcionário da gigante tecnológica russa vazou como um torrent.

Detalhes do vazamento de dados Yandex

Um link magnético com 44,7 GB de arquivos supostamente de “fontes Yandex git” que supostamente foram retiradas da empresa em julho de 2022 foi compartilhado pelo vazador ontem.

Além das diretrizes anti-spam, esses repositórios de código contêm todo o código-fonte da empresa.

Arseniy Shestakov, um pesquisador que afirma ter investigado vazamentos de dados, afirma que o repositório vazado do Yandex Git inclui dados técnicos e código sobre os produtos, como:

- Mecanismo de busca Yandex e bot de indexação

- Mapas Yandex

- Alice (assistente de IA)

- Táxi Yandex

- Yandex Direct (serviço de anúncios)

- Yandex Mail

- Yandex Disk (serviço de armazenamento em nuvem)

- Yandex Market

- Yandex Travel (plataforma de reservas de viagens)

- Yandex360 (serviço de área de trabalho)

- Yandex Cloud

- Yandex Pay (serviço de processamento de pagamentos)

- Yandex Metrika (análise de internet)

“Existem pelo menos algumas chaves de API, mas elas provavelmente foram usadas apenas para testar a implantação”, de acordo com Shestakov.

A empresa informou à mídia russa que estava ciente do vazamento e que uma investigação havia sido iniciada para determinar como “fragmentos do código-fonte” acabaram em domínio público.

Oops, 44,71G git fontes de yandex vazadas)https://t.co/wvITjk4hkI

— Dmitry Balakov (@dbalakov) January 25, 2023

Pode aceder ao post vazado clicando neste link

Além disso, Yandex enfatizou que a empresa não foi “hackeada” porque os arquivos vazados continham apenas fragmentos de código de um repositório interno que utilizava dados diferentes da versão mais recente do repositório.

“Yandex não foi hackeado. Nosso serviço de segurança encontrou fragmentos de código de um repositório interno de domínio público, mas o conteúdo difere da versão atual do repositório usado nos serviços Yandex”.

“Um repositório é uma ferramenta para armazenar e trabalhar com código. O código é usado dessa forma internamente pela maioria das empresas”.

“Os repositórios são necessários para trabalhar com código e não se destinam ao armazenamento de dados pessoais do usuário. Estamos conduzindo uma investigação interna sobre os motivos da liberação de fragmentos de código-fonte ao público, mas não vemos nenhuma ameaça aos dados do usuário ou ao desempenho da plataforma.”, Yandex.

Um ex-administrador sênior de sistemas, vice-chefe de desenvolvimento e diretor de difusão de tecnologias da Yandex, Grigory Bakunov disse que a violação de dados foi motivada por política, e o funcionário desonesto da Yandex encarregado disso não tentou vender o código para empresas competitivas.

Ele continuou dizendo que, como a violação não inclui nenhuma informação do cliente, ela também não prejudica diretamente a privacidade ou a segurança dos clientes da Yandex ou representa uma ameaça às informações confidenciais ou proprietárias.

“O Yandex usa uma estrutura monorepo chamada ‘Arcadia’, mas nem todos os serviços da empresa a usam. Além disso, mesmo para construir um serviço, você precisa de muitas ferramentas internas e conhecimento especial, pois os procedimentos de construção padrão não se aplicam.

O repositório vazado contém apenas código; a outra parte importante são os dados. Partes-chave, como pesos de modelo para redes neurais, etc., estão ausentes, por isso é quase inútil.

Ainda assim, existem muitos arquivos interessantes com nomes como “blacklist.txt” que podem potencialmente expor serviços de trabalho”.

Contudo, de acordo com Bakunov, o código exposto dá aos hackers a chance de encontrar falhas de segurança e criar explorações especializadas. Bakunov acha que é apenas uma questão de tempo. Portanto, um estudo completo do código divulgado pode revelar possíveis vulnerabilidades no Yandex para agentes de ameaças.

Obtenha mais coisas como esta

Inscreva-se em nossa newsletter e receba conteúdos interessantes e atualizações em sua caixa de entrada de e-mail.

Obrigado por se inscrever.

Algo correu mal.