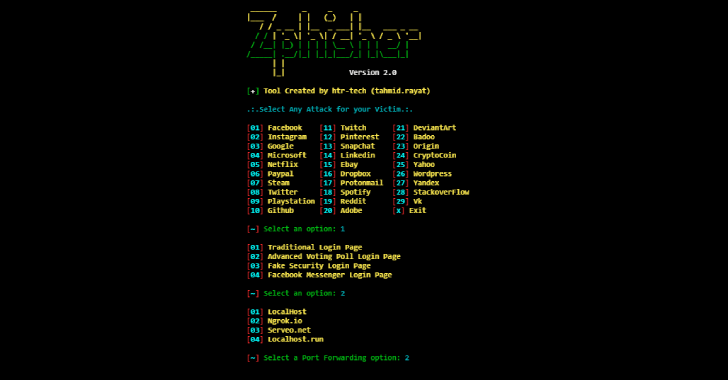

Zphisher é uma forma aperfeiçoada de Shellphish. O código fonte principal é da Shellphish. Mas nós ainda não o copiamos totalmente. Nós atualizamos e eliminamos os arquivos desnecessários. Ele tem 37 modelos de páginas de phishing, incluindo Facebook, Twitter e Paypal. Ele também tem 4 ferramentas de encaminhamento de portas .

Instalação

apt update

apt install git php openssh curl -y

git clone https://github.com/htr-tech/zphisher

cd zphisher

chmod +x zphisher.sh

bash zphisher.sh

Ou ; Use o Comando Único

apt update && apt install git php curl openssh -y && git clone https://github.com/htr-tech/zphisher && cd zphisher && chmod +x zphisher.sh && bash zphisher.sh

Instalação (Termux)

Você pode instalar facilmente o zphisher no Termux usando o tur-repo

$ pkg install tur-repo

$ pkg install zphisher

$ zphisherInstalação via arquivo “.deb”

- Baixe os arquivos .deb das ultimas atualizações

- Se você estiver usando o termux, faça o download do

*_termux.deb - Instale o ficheiro

.debexecutando apt install <seu caminho para o arquivo deb> Ou$ dpkg -i <seu caminho para o arquivo deb> $ apt install -f

Rodar em Docker

- Espelho da Imagem Docker:

- DockerHub :

docker pull htrtech/zphisher - GHCR :

docker pull ghcr.io/htr-tech/zphisher:latest

- DockerHub :

- Ao utilizar o script embalagem (wrapper script) run-docker.sh

$ curl -LO https://raw.githubusercontent.com/htr-tech/zphisher/master/run-docker.sh $ bash run-docker.sh- Container temporário

docker run --rm -ti htrtech/zphisher- Lembre-se de montar o diretório auth.

Características

- Últimas Páginas de Login

- Nova página Instagram Auto Follower

- Todos os tipos de Bugs Corrigidos

- Útil para Iniciantes

Contudo, Pode aceder à ferramenta Zphisher no GitHub

Obtenha mais coisas como esta

Inscreva-se em nossa newsletter e receba conteúdos interessantes e atualizações em sua caixa de entrada de e-mail.

Obrigado por se inscrever.

Algo correu mal.

Incrivel